Effacement sécurisé des données, est-ce vraiment nécessaire ?

Différence entre effacement simple et effacement sécurisé

Disons les choses simplement, un effacement sécurisé est une action manuelle ou logicielle qui garantit l’effacement des données sur votre disque dur et le fait que rien ni personne ne pourra plus y avoir accès.

Car oui, rappelons une chose importante : la plupart du temps, vos données ne sont pas effacées même quand vous pensez l’avoir fait. L’action « Supprimer », peut-importe le système d’exploitation, ou bien même le « formatage rapide » ne permet pas de s’assurer du réel effacement de vos données. Et cela, vous pouvez le tester très rapidement avec une clef USB (neuve si possible), sur laquelle vous mettez quelques photos, que vous supprimez. Vous pouvez même procéder à un formatage rapide !

Ensuite utilisez un logiciel type PhotoRec, et voilà vos photos retrouvées !

Pour illustrer, on pourrait comparer un disque dur à un livre où chaque fichier est un chapitre. En passant par l’action « Supprimer », le chapitre n’est pas effacé, par contre son entrée dans la table des matières oui. Le disque dur considère alors que la place est vide, et ne pourra pas vous indiquer où le fichier se trouve, mais il sera bel et bien présent.

Bien sûr, si vous commencez à réécrire sur votre disque dur, ou sur votre clef USB, et qu’une partie des images ou la totalité a été écrasé par d’autres contenus, la tâche devient bien plus ardue si ce n’est impossible.

Voilà pourquoi, si nous voulons nous assurer que les données ne sont plus accessibles, il faut réécrire par-dessus, afin qu’elles soient totalement illisibles et irrécupérables. Et c’est sur ce principe que fonctionnent les logiciels d’effacement sécurisé.

De l'intérêt de protéger vos données

C’est parfait tout cela, mais concrètement, pourquoi procéder à un effacement sécurisé ?

Il y a plusieurs cas de figures où nous pouvons avoir à faire un effacement sécurisé, et ce, même si ce n’est pas notre premier réflexe.

Déjà, en tant que particulier, si nous voulons revendre ou donner notre ordinateur, cela peut être un moyen de garantir que personne ne pourra accéder à nos fichiers et données personnelles. Parce que même si vous n’êtes pas effrayé à l’idée que l’on puisse accéder à vos photos de vacances, il est probable que d’autres fichiers, comme des fiches de paies, des documents concernant la sécurité sociale et autres données qui n’appartiennent qu’à vous, s’y trouve aussi.

Le danger, c'est la faille de sécurité

De plus, même si votre donnée n’est pas classée confidentielle elle représente une faille de sécurité. Que se soit le mot de passe wifi stocké dans votre ordinateur ou le contenu de vos mail, ce sont autant de supports qui peuvent permettre à des personnes malveillantes de lancer des cyberattaques.

Et pour une entreprise cela est doublement important pour ne pas laisser échapper des informations confidentielles, des données métiers sensibles, les informations personnelles de ses salarié·e·s, etc. Pour ces raisons de sécurité et de confidentialité, il peut être rassurant pour une entreprise de se dire que les disques durs vont être détruits, garantissant ainsi définitivement la sécurité de ses données.

Mais si vous avez envie que vous ordinateurs soient réutilisés ? Changer son parc informatique pour une cohérence de système interne, d’accord. Tout jeter alors que les machines ont seulement 4 ans et sont encore utilisables, est-ce vraiment nécessaire ?

Alors comment procède-t-on ?

Nous l’avons vu précédemment, afin de procéder à un effacement sécurisé, il faut réécrire sur les données existantes pour les rendre illisibles.

Les différentes méthodes

Logiciel

Chez WeeeFund, nous utilisons Darik’s Boot and Nuke aussi connu sous le nom DBAN. C’est un logiciel libre qui permet d’effacer de manière sécurisée les données contenues sur un disque dur. Pour ce faire, il écrit des données (pseudo-aléatoires ou non) sur les anciennes. DBAN fonctionne en 3 passes où sont effectuées successivement des actions d’écritures, d’encryptions, et d’effacements permettant ainsi de garantir un effacement sécurisé des données. Cela nous permet de procéder à l’effacement sur les HDD, et pour les SSD (Solid State Drive), la tâche est un peu différente.

HDD

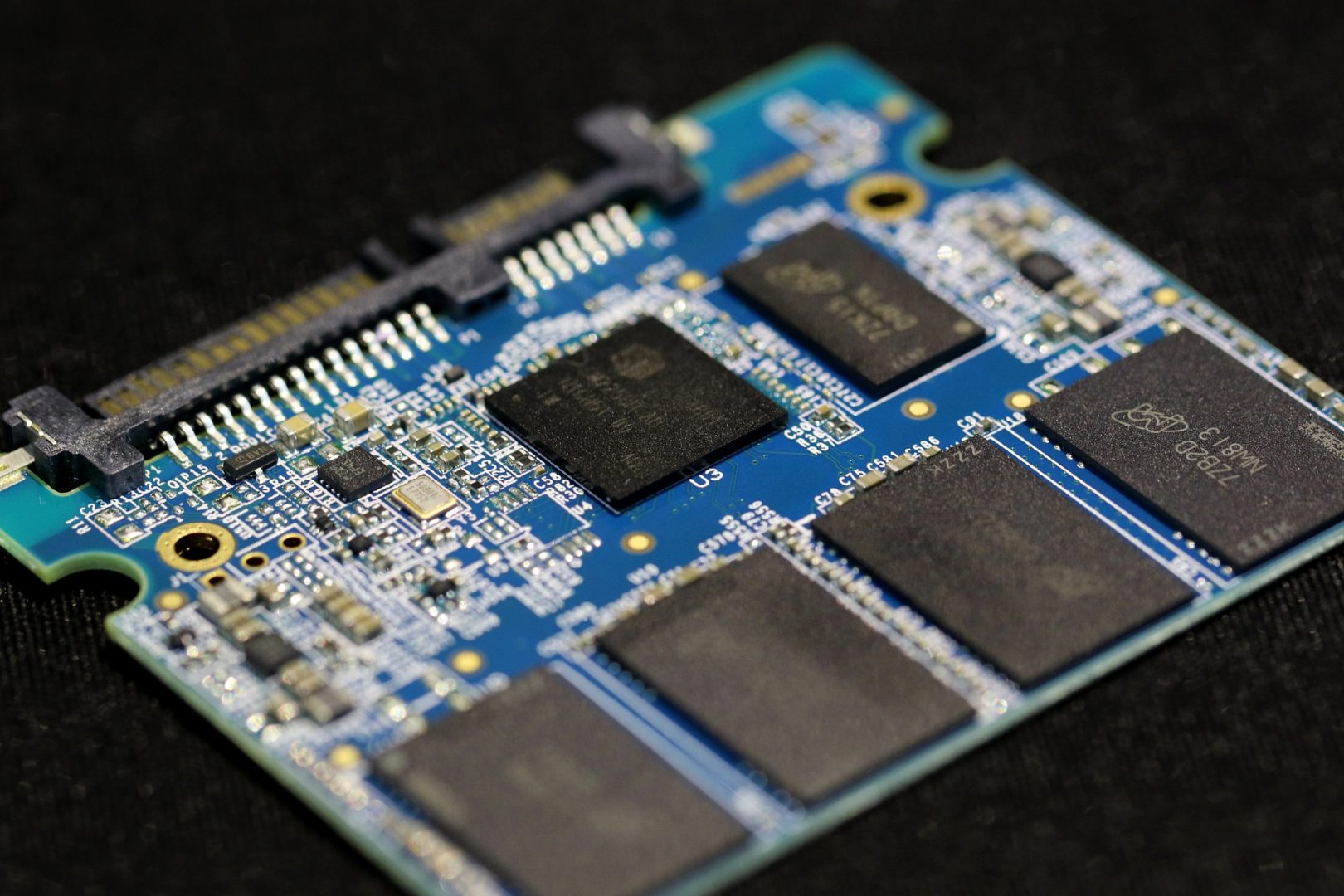

Un SDD, fonctionne autrement, il n’est pas basé sur un support magnétique mais sur une mémoire Flash, un peu comme une grosse clef USB. C’est-à-dire qu’il va utiliser des composants électroniques (tout comme la RAM) mais conserve vos données même lorsque vous éteignez votre ordinateur. Cela lui permet d’être plus rapide dans l’accès aux données et de consommer moins d’énergie. L’utilisation du logiciel DBAN dans la conformité du standard Dod 5220-22.M ne permet d’obtenir un effacement sécurisé sur les supports de données type SSD, heureusement les constructeurs ont directement implémenté des fonctionnalités d’effacement sécurisé. Dans ces cas-là, nous utilisons alors les outils fournis par les constructeurs des SSD en question, comme le veut la bonne pratique, que nous désignerons par « méthode constructeur ».

SSD

Matériel

Ainsi, que se soit pour un HDD ou SSD, nous pouvons vous garantir l’effacement sécurisé de vos données. Nous les confier afin qu’ils soient réutilisés peut alors se faire en toute sécurité. Cependant, si un disque dur se montre récalcitrant et que nous ne pouvons pas garantir un effacement sécurisé, et bien nous procédons à la méthode manuelle, ce qui donne à peu près cela ![]()

Radical, efficace, mais peu écologique vous direz nous. Et sur ce point, nous sommes bien d’accord !

Ce que l'on propose chez WeeeFund

- Nos équipes se chargent d’effectuer l’effacement (cela s’inscrit alors dans la prestation)

- Vos équipes se charge de l’effacement sécurisé avant que l’on collecte le matériel

- Vous enlevez directement les HDD (puisqu’on les remplace quasi-systématiquement par des SSD)

Vous avez maintenant tous les éléments en main afin de comprendre comment sécuriser vos données. Alors si vous êtes une entreprise avec du matériel informatique non utilisé, qu’avant cet article vous hésitiez encore un peu à passer au reconditionnement pour des raisons de sécurité, pourquoi ne pas sauter le pas dès à présent ? 😉